A pesar de que Flash está prácticamente obsoleto y tiene una fecha de caducidad fijada para el 2020, aún existen miles de sitios web que cuentan con este tipo de contenidos, solicitando a los usuarios la instalación de un reproductor de Flash para poderlos ver.

Valiéndose de esta situación, en algunas páginas maliciosas, en lugar de instalar un reproductor Flash legitimo, están infectando a los dispositivos con un Svpeng, una versión mejorada de un conocido troyano, que ahora es capaz de hacerse por si solo con los permisos de administrador del dispositivo en Android, valiéndose de los servicios de accesibilidad y sin requerir ninguna interacción por parte del usuario.

Los expertos de securelist, alertan que esta nueva variante del troyano, puede infectar a cualquier dispositivo Android a pesar de que se encuentre actualizado a la última versión del sistema.

Modo de operación de Svpeng

Una vez que la víctima ha descargado el supuesto reproductor de Flash, Svpeng comprueba el idioma del dispositivo, y si no es ruso, continua (esta es una táctica estándar de los cibercriminales rusos para evitar llamar la atención en su país). Luego solicita permiso para usar los servicios de accesibilidad, y a partir de allí obtiene los permisos de administrador del sistema.

Con estos permisos, Svpeng logra leer lo que se escribe en el teclado nativo de Android así como otros teclados de terceros, haciendo capturas de pantalla por cada pulsación, las cuales luego envía a servidores remotos para que los criminales puedan obtener credenciales bancarias.

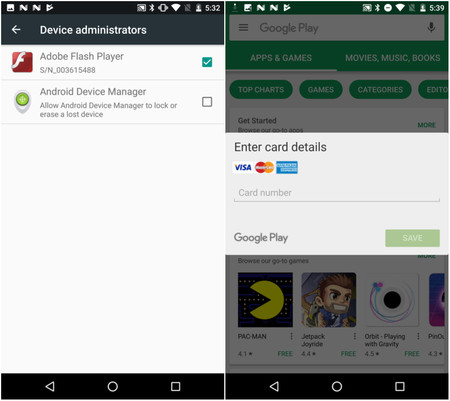

Svpeng se hace pasar por reproductor Flash, luego obtiene permisos de administrador y logra sobreponerse a las aplicaciones para obtener las credenciales bancarias

Svpeng se hace pasar por reproductor Flash, luego obtiene permisos de administrador y logra sobreponerse a las aplicaciones para obtener las credenciales bancarias

En el caso de aplicaciones bancarias, que impiden las capturas de pantalla, Svpeng usa otras estrategias tales como sobreponer su ventana de phishing encima de ellas y emular la interface de la app bancaria original, en un intento muy elavorado para obtener las credenciales. Esta misma táctica es empleada dentro de las aplicaciones que permiten hacer compras con tarjeta de crédito, de forma tal que se hace con los datos de la tarjeta de la víctima.

"Valerse del keylogging y del abuso de los servicios de accesibilidad es un nuevo acontecimiento en el malware dirigido a las transacciones bancarias móviles y no nos sorprende encontrar que Svpeng esté a la cabeza. La familia de malware Svpeng es bien conocida por su innovación, lo que la hace una de las familias más peligrosas", dijo Roman Unuchek, analista sénior de malware, en Kaspersky Lab.

Para hacer las cosas aún más complicadas para sus víctimas, este malware puede instalarse como la aplicación predeterminada de SMS, y simular el envío y recepción de mensajes de texto, realizar llamadas y leer contactos, así como bloquear cualquier intento de eliminar los derechos de administrador del dispositivo, con lo que evita su desinstalación.

Evita ser una víctima de Svpeng

Aunque a la fecha este troyano aún no se ha diseminado ampliamente, y la cantidad general de ataques es relativamente poca, presentándose la mayoría de estos en Rusia (29%), Alemania (27%), Turquía (15%), Polonia (6%) y Francia (3%), no se puede descartar una posible llegada a Suramérica.

Como siempre, la regla de oro es no descargar contenidos de páginas de las cuales no estemos seguros o no sean de nuestra confianza. Igualmente evitar instalar reproductores de Flash o aplicaciones que de plano ya no estén soportadas por sus creadores originales.

Finalmente, tener mucho cuidado con los permisos que solicitan las aplicaciones que instalamos. Es mejor denegar los permisos, y solo irlos otorgando conforme veamos que son realmente necesarios, que darlos todos de golpe, especialmente aquellos relacionados con la accesibilidad y la capacidad de superponer ventanas.

Aquellas personas que busquen además un nivel de protección extra, pueden instalar una solución de seguridad en forma de antivirus para Android, teniendo en cuenta, que la misma solo será efectiva si la mantenemos actualizada, y nosotros mismos somos precavidos al seguir las indicaciones básicas de seguridad.

En Xataka Colombia | Con falsas fotomultas delincuentes informáticos buscan extraer datos personales de colombianos